Mimo coraz większej świadomości użytkowników, ataki phishingowe i hakerskie są nadal jednym z głównych problemów związanych z przechwyceniem tożsamości, które dotykających zarówno firmy, jak i osoby prywatne. Myślisz, że Ciebie ten temat nie dotyczy? W ostatnim kwartale 2024 r. aż 25% incydentów było związanych z wyłudzeniem hasła.

Dlatego w tym artykule ponownie poruszamy temat bezpieczeństwa. Przypominamy czym jest i jak działa logowanie dwuskładnikowe. Dokładamy też kolejny element - opisujemy aplikację Google Authenticator - czym jest, jak działa i dlaczego to właśnie ją warto wybrać jako drugi czynnik uwierzytelniania dwuskładnikowego w logowaniu do Twojego konta w Fakturowni.

Z tego artykułu dowiesz się:

1. Czym jest uwierzytelnianie dwuskładnikowe (2FA)?

2. Jak działa Google Authenticator?

3. Google Authenticator a inne formy uwierzytelniania dwuskładnikowego – co wybrać?

4. Co daje logowanie dwuskładnikowe z Google Authenticator?

5. Jak wygląda logowanie do Fakturownii za pomocą Google Authenticator?

Dlaczego Google Authenticator?

Google Authenticator to aplikacja umożliwiająca podwójne zabezpieczenie podczas logowania do konta w Fakturowni. Korzystając z tej aplikacji podczas logowania, oprócz podania hasła i nazwy użytkownika, potrzebujesz jednorazowego, unikalnego kodu generowanego lokalnie na telefonie, co znacząco zwiększa bezpieczeństwo Twojego konta użytkownika.

Zastosowanie aplikacji chroni dane przed nieautoryzowanym dostępem, nawet jeśli ktoś pozna Twoje hasło. W przeciwieństwie do wiadomości SMS czy maili, Google Authenticator działa offline i nie wymaga sieci, co praktycznie eliminuje ryzyko przechwycenia kodu. Dlatego jest obecnie najlepszym zabezpieczeniem Twoich danych oferowanych przez Fakturownię.

Czym jest uwierzytelnianie dwuskładnikowe (2FA)?

Uwierzytelnianie dwuskładnikowe (Two Factor Authentication) to system zabezpieczeń, który daje dodatkową ochronę dla kont użytkowników, bazując na połączeniu dwóch różnych metod potwierdzenia tożsamości.

Jak działa uwierzytelnianie dwuskładnikowe?

Obok podstawowego zabezpieczenia, czyli hasła dostępu, uwierzytelnianie dwuskładnikowe 2FA wymaga dodatkowego czynnika, który potwierdza tożsamość logującego się użytkownika. Może to być kod generowany przez aplikację, fizyczny klucz bezpieczeństwa, a nawet dane biometryczne, takie jak odcisk palca czy skan tęczówki oka.

Wykorzystanie zaawansowanych technologii, jak analiza tęczówki oka, staje się coraz bardziej popularne, szczególnie w systemach o wysokim poziomie poufności, takich jak bankowość czy ochrona danych medycznych.

W przypadku uwierzytelniania dwuskładnikowego za pomocą kodu użytkownik - oprócz hasła - musi podać jednorazowy kod, przesłany w wiadomości SMS lub mailowo. Taki kod jest ważny tylko przez krótki czas i może być użyty wyłącznie przy bieżącej próbie logowania. Dzięki temu, nawet jeśli hasło zostanie przechwycone, logowanie bez kodu jest niemożliwe, co znacznie zmniejsza szanse nieuprawnionego dostępu.

Dlaczego uwierzytelnianie dwuskładnikowe jest tak ważne?

Wprowadzenie uwierzytelniania dwuskładnikowego podnosi bezpieczeństwo Twoich kont i zapewnia dodatkową ochronę przed próbami phishingu oraz atakami hakerskimi. W przypadku logowania do serwisów, w których trzymasz wrażliwe dane, takich jak platformy bankowości internetowej czy takie z danymi Twoich klientów, uwierzytelnianie dwuskładnikowe okazuje się szczególnie przydatne.

Bez wprowadzenia jednorazowego kodu potencjalny napastnik nie jest w stanie uzyskać dostępu do konta, nawet jeśli przestępca zna Twoje hasło, co czyni uwierzytelnianie dwuskładnikowe metodą skuteczną w walce z większością typowych cyberataków.

Czy logowanie dwuskładnikowe sprawia, że konto jest w pełni odporne na ataki?

Uwierzytelnienie dwuskładnikowe jest skuteczne w zależności od sposobu jego realizacji. Najbezpieczniejsze są kody generowane lokalnie w aplikacji mobilnej, które nie są wysyłane za pośrednictwem poczty elektronicznej czy wiadomości SMS, i dlatego nie mogą zostać przechwycone. Aplikacją, która wygeneruje dla Ciebie lokalnie jednorazowy kod, jest właśnie Google Authenticator.

2. Czym jest Google Authenticator i jak go używać podczas uwierzytelniania dwuskładnikowego?

Co to jest Google Authenticator?

Google Authenticator to intuicyjna i bezpłatna aplikacja na telefon, dostępna do pobrania z App Store lub Google Play, która zwiększa bezpieczeństwo logowania do różnego rodzaju aplikacji i serwisów, również do Fakturowni.

Google Authenticator jako drugi element uwierzytelniania dwuskładnikowego

Konto objęte uwierzytelnianiem dwuskładnikowym wymaga po wpisaniu hasła, podania dodatkowego elementu jakim jest jednorazowy kod. Jeśli korzystasz z usługi Google Authenticator, to taki jednorazowy kod generujesz bezpośrednio w aplikacji Google Authenticator. Każdy wygenerowany kod jest unikalny i ważny tylko przez minutę, co sprawia, że tylko Ty jesteś tą osobą, która ma dostęp do urządzenia i może się zalogować.

Jak działa Google Authenticator?

Generowanie listy kodów w Google Authenticator

Jedną z praktycznych funkcji związanych z bezpieczeństwem użytkownika, jaką daje Google Authenticator, jest możliwość generowania kodów zapasowych. Kody te mogą być używane w sytuacjach, gdy dostęp do usługi Google Authenticator jest utrudniony, na przykład w przypadku zgubienia telefonu lub jego awarii.

Jeśli chcesz wygenerować taką listę, zaloguj się do swojego konta Google, przejdź do sekcji „Bezpieczeństwo” i znajdź ustawienia dotyczące weryfikacji dwuetapowej. Tam znajdziesz opcję tworzenia zapasowych kodów, które są dostępne do wydrukowania lub zapisania. Zestaw takich kodów zazwyczaj zawiera 10 jednorazowych kodów, które użytkownik może wykorzystać, gdy aplikacja Google Authenticator nie jest dostępna. Każdy kod może zostać użyty tylko raz, co zwiększa bezpieczeństwo.

Funkcja ta jest szczególnie ważna dla użytkowników, którzy chcą uniknąć całkowitego zablokowania dostępu do konta. Warto pamiętać, by wcześniej wygenerowana lista kodów była przechowywana w bezpiecznym miejscu. Nie przechowuj kodów w miejscach łatwo dostępnych, takich jak niezaszyfrowane notatki w telefonie lub komputerze czy maile.

Możesz przechowywać taką listę na przykład:

- wykorzystując aplikacje do zarządzania hasłami - kody można przechowywać w aplikacjach typu password manager (np. LastPass, Dashlane, 1Password), które oferują szyfrowane przechowywanie danych. Upewnij się, że aplikacja ta jest zaufana i odpowiednio zabezpieczona.

- w zaszyfrowanym pliku na urządzeniu - jeśli wolisz przechowywać kody w formie cyfrowej, zapisz je w zaszyfrowanym pliku (np. przy użyciu oprogramowania VeraCrypt) i przechowuj na komputerze lub zewnętrznym nośniku pamięci.

- jako kopię offline

Możesz przechowywać kopię listy kodów na zewnętrznym nośniku pamięci (np. pendrive), który jest odłączony od internetu, aby zminimalizować ryzyko ataku hakerskiego.

Dobrze zabezpieczona lista kodów pozwoli Ci uniknąć problemów związanych z utratą dostępu do konta.

Skuteczność dwuskładnikowego logowania w procentach

Badania Google przeprowadzone we współpracy z Uniwersytetem Nowojorskim i Uniwersytetem Kaliforijskim pokazują, że drugi etap weryfikacji zwiększa bezpieczeństwo naszych danych podczas logowania na poziomie:

- nawet 100% podczas ataków zautomatyzowanych (kiedy oszuści próbują wyłudzać dane masowo),

- nawet 90% podczas ataków ukierunkowanych (kiedy próbują przejąć dostęp do konkretnych kont).

Co to oznacza dla Ciebie? To, że Twoje dane są dużo lepiej chronione podczas zmasowanych ataków, a Ty zwiększasz swoje bezpieczeństwo w codziennym korzystaniu z usług online.

3. Google Authenticator a inne formy uwierzytelniania dwuskładnikowego – co wybrać?

Jeśli korzystasz już z weryfikacji dwuetapowej (2FA) podczas logowania i w drugim etapie weryfikacji wykorzystujesz kod SMS lub ten wysłany mailem, to z pewnością Twoje konto jest lepiej zabezpieczone niż w przypadku używania wyłącznie hasła dostępu. Jednak te metody mają swoje ograniczenia.

Weryfikacja dwuetapowa za pomocą email

Wysłanie kodu weryfikacyjnego na maila jest na pewno wygodne, bo maile mamy dostępne w swoim telefonie i są zawsze pod ręką, ale warto pamiętać, że do Twojej poczty elektronicznej może ktoś się włamać i przechwycić kod dostępu potrzebny do logowania. Wtedy Twoje dane nie są już bezpieczne.

A nawet jeśli nie dojdzie do włamania, to być może do Twojej skrzynki mają łatwy dostęp osoby trzecie, np. współpracownicy w firmie, które przez nieuwagę mogą skasować wiadomość e-mail z kodem.

Weryfikacja dwuetapowa za pomocą SMS

Ofiarami ataków hakerskich coraz częściej padają też właściciele telefonów komórkowych. Może się okazać, że częściej staniemy się ofiarą smishingu (czyli phishingu skierowanego na telefony komórkowe), niż że ktoś wkradnie się na naszą skrzynkę mailową.

Po pierwsze dlatego, że numery telefonów dużo łatwiej pozyskać, a po drugie takie numery składają się z ograniczonej liczby cyfr, a co za tym idzie, wystarczy o wiele mniejsza liczba kombinacji, by spreparować numer telefonu komórkowego, niż adres e-mail użytkownika.

Warto też pamiętać, że wiadomość tekstową przesyłamy przez niezaszyfrowane kanały, co oznacza, że może ona zostać przechwycona i odczytana przez każdego, kto umie i chce to zrobić.

Kod może pojawić się też z opóźnieniem lub, przeciwnie, być aktywny zbyt długo, a to stwarza dodatkowe ryzyko, że kod wpadnie w niepowołane ręce.

Dlatego takie generowanie kodów do uwierzytelniania dwuskładnikowego może być mniej bezpieczne w porównaniu z generowaniem kodów w dedykowanej aplikacji, takiej jak Google Authenticator.

4. Zalety stosowania Google Authenticator podczas logowania

Jakie korzyści daje Google Authenticator w ramach weryfikacji dwuetapowej (2FA)?

- Korzystając z Google Authenticator, masz dostęp do bezpiecznego uwierzytelniania dwuskładnikowego, które chroni Twoje konta przed nieautoryzowanym dostępem nawet w przypadku utraty hasła.

- Aplikacja działa lokalnie, na Twoim telefonie, co oznacza, że nie ma możliwości, aby haker mógł uzyskać dostęp do Twojego kodu.

- Aplikacja pokazuje dokładnie, jak długo kod weryfikacyjny będzie aktywny. Kiedy czas minie, Google Authenticator wygeneruje nowy kod, który również będzie ograniczony czasowo. Dzięki temu, bez fizycznego przejęcia Twojego telefonu, nie ma możliwości, by ktoś znał Twój kod do logowania.

- Nie potrzebujesz połączenia z internetem ani sygnału komórkowego, by uzyskać kod, co stanowi największą wygodę i niezawodność tej metody.

Przykłady zastosowania aplikacji Google Authenticator

Aplikacja Google Authenticator znajduje zastosowanie w różnych sytuacjach, w których wymagane jest dodatkowe zabezpieczenie kont użytkownika. Może być na przykład używana do:

- weryfikacji logowania do systemów zarządzania projektami, aplikacji w chmurze, paneli administracyjnych stron internetowych, platform handlowych, finansowych czy bankowości internetowej

- uwierzytelniania logowania do konta Google, chroniąc dostęp do usług takich jak Gmail, Google Dysk czy YouTube

- integracja z platformami społecznościowym, jak Facebook, Instagram czy Twitter, gdzie użytkownicy mogą skonfigurować uwierzytelnianie dwuskładnikowe, by zabezpieczyć swoje media społecznościowe przed nieautoryzowanym dostępem

5. Jak logować się do Fakturowni za pomocą aplikacji Google Authenticator?

Aby skutecznie chronić dane Twoje i Twoich klientów, Fakturownia udostępnia możliwość uwierzytelniania dwuskładnikowego (2FA) z Google Authenticator, co zapewnia dodatkową warstwę bezpieczeństwa. Poza hasłem, logowanie wymaga jednorazowego kodu wygenerowanego w aplikacji Google Authenticator, który wpisujesz przy każdym logowaniu do Fakturowni.

Dwuskładnikowe uwierzytelnianie szybko staje się nawykiem, a świadomość, że Twoje dane są jeszcze lepiej chronione, przynosi spokój i poczucie bezpieczeństwa.

Jak skonfigurować uwierzytelnianie dwuskładnikowe Google Authenticator w Fakturowni?

Zanim podejmiesz pierwszą próbę logowania, używając Google Authenticator, należy włączyć uwierzytelnianie dwuskładnikowe w ramach swojego konta w Fakturowni.

Wystarczy, że wykonasz te 3 proste kroki:

Pobierz w Sklepie Google lub App Store aplikację uwierzytelniającą - Google Authenticator i zainstaluj na swoim urządzeniu mobilnym.

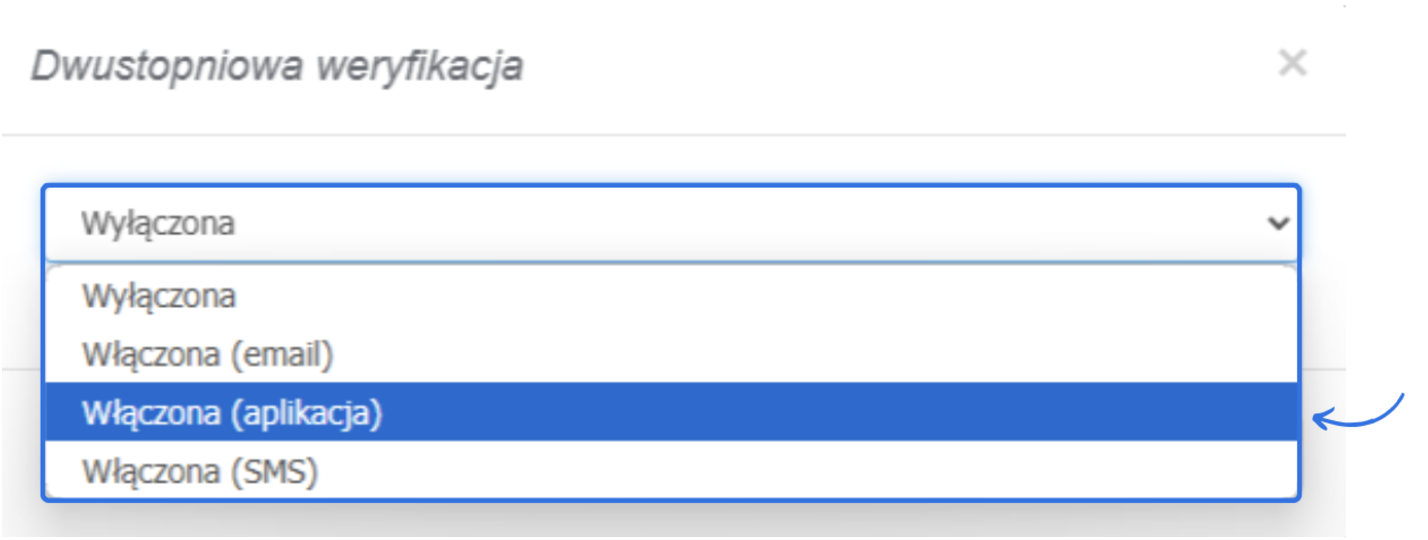

Zaloguj się na swoje konto w Fakturowni i w profilu użytkownika aktywuj weryfikację dwuetapową z aplikacją Google Authenticator.

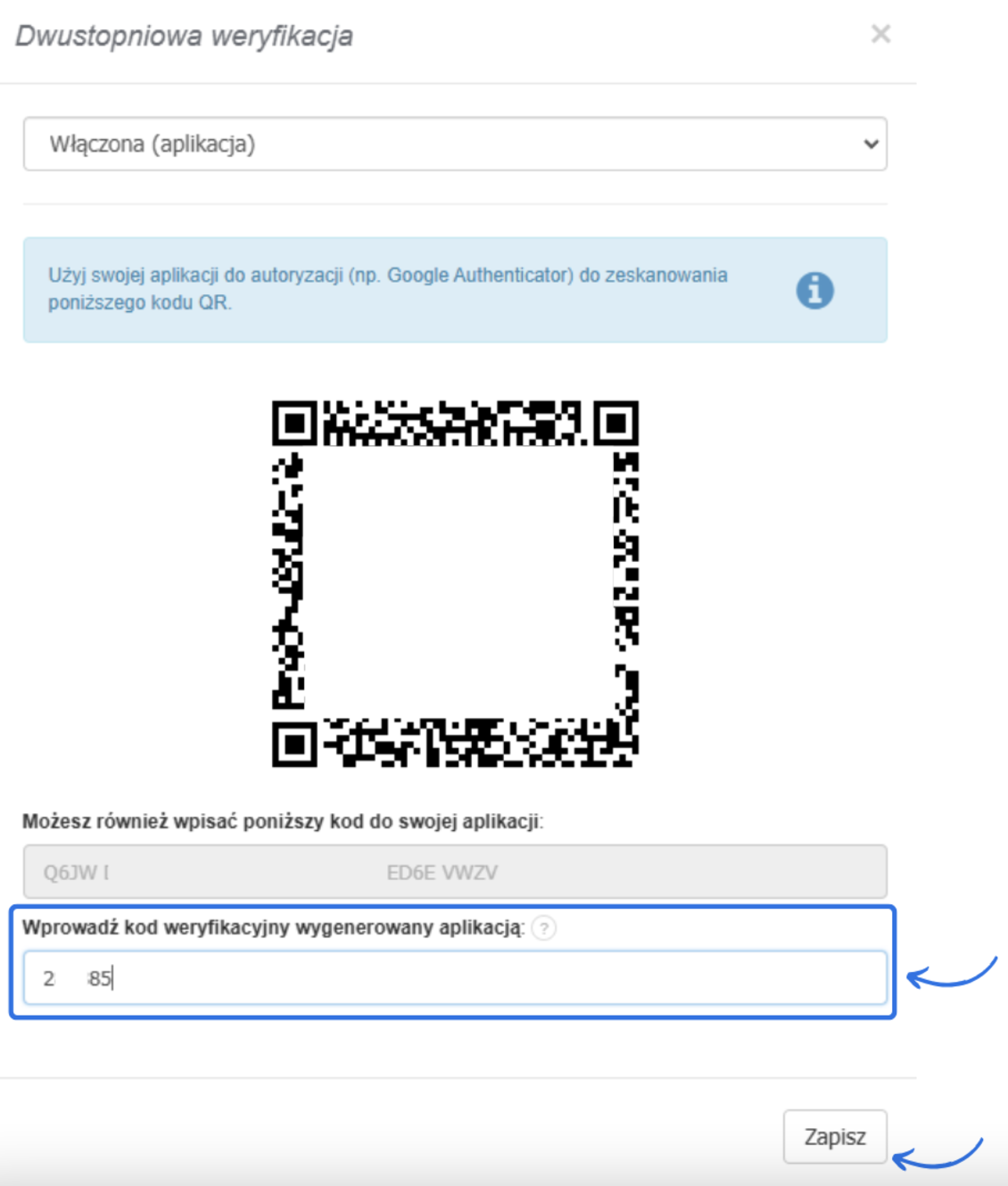

Za pomocą aplikacji zeskanuj kod QR wyświetlony w Fakturowni lub wpisz kod ręcznie, aby nawiązać połączenie (dokładny opis, jak włączyć funkcję uwierzytelniania dwuskładnikowego krok po kroku, znajdziesz w naszej Bazie Wiedzy).

Gotowe! Twoja weryfikacja dwuetapowa została włączona.

Jak się logować do Fakturowni z użyciem Google Authenticator?

Od teraz za każdym razem, w celu uzyskania dostępu do swojego konta w Fakturowi, oprócz podania hasła, system będzie wymagał od Ciebie podania kodu weryfikacyjnego.

Wystarczy, że wejdziesz wtedy w Google Authenticator na swoim telefonie, a następnie w oknie logowania do Fakturowni wpiszesz kod, jaki zobaczysz w aplikacji. Jeśli podczas logowania zobaczysz komunikat, że kod jest błędny, poczekaj aż Google Authenticator wygeneruje nowy kod i wpisz go.

Warto, aby aplikacja Google Authenticator stała się Twoim podstawowym zabezpieczeniem podczas codziennego korzystania z Fakturowni.

Nawet jeśli nigdy nie doświadczyłeś ataku phishingowego lub hakerskiego, warto zadbać o dodatkową ochronę z prostej przyczyny: oszuści zazwyczaj atakują wtedy, kiedy najmniej się tego spodziewamy. Jeśli chcesz jeszcze lepiej chronić swoje dane, pobierz Google Authenticator na swój telefon, połącz go z kontem w Fakturowni i zadbaj o swoje cyberbezpieczeństwo.

Dowiedz się więcej na temat bezpieczeństwa w Fakturowni oraz tego jak bronić się przed cyberatakami.? Przeczytaj też Phishing - jak zadbać o swoje bezpieczeństwo i nie dać się oszustom? oraz Dwustopniowe logowanie - dlaczego należy z niego korzystać?